CyberBrio Akademi – Bölüm 03: İleri Seviye Otomatik Yama Yönetimi (Automated Patch Management) Mimarisi

Siber güvenlikte “Sıfır Gün” (Zero-Day) zafiyetlerinin operasyonel sistemlere zarar verme süresi saatler seviyesine inmiştir. Bu gerçeklik, manuel yama yönetimini sadece verimsiz değil, aynı zamanda operasyonel bir risk haline getirir.

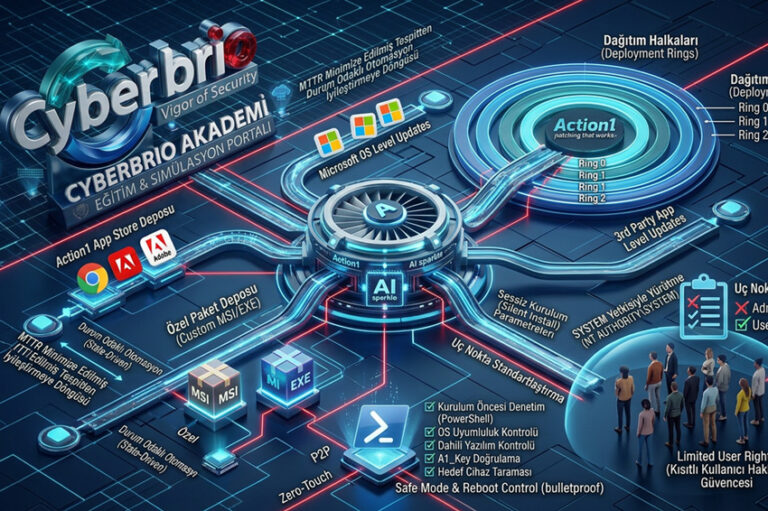

Action1 platformunda Otomatik Yama Yönetimi, “Tespitten İyileştirmeye (Detection to Remediation)” geçen süreyi (MTTR) minimize etmek üzere tasarlanmış deterministik bir süreçtir. Bu bölümde, işletim sistemi (OS) ve 3. parti uygulamaların yamalanma mimarisini, otomasyon döngülerini ve güvenli dağıtım stratejilerini inceleyeceğiz.

- Action1 Otomasyon Motorunun Çalışma Karakteristiği

Action1, yama dağıtımında “Push” (İtme) mimarisi yerine hibrit bir “State-Driven Automation” (Durum Odaklı Otomasyon) kullanır.

Bir otomasyon (Automation) kuralı yazıldığında sistem şu algoritmik sırayı izler:

- Hedef Kapsamın Belirlenmesi: Kural, Bölüm 01’de tanımlanan “Datasource” verisini okur.

- Durum Analizi (State Check): Uç noktadaki (endpoint) mevcut versiyonlar ile Action1 global bulut havuzundaki (Patch Repository) hash/versiyon bilgileri karşılaştırılır.

- Koşullu Yürütme: Sadece “Eksik (Missing)” veya “Zafiyetli (Vulnerable)” olarak işaretlenen uç noktalara dağıtım emri (payload) gönderilir. Bant genişliği (bandwidth) optimizasyonu için P2P (Peer-to-Peer) dağıtım protokolleri tetiklenir.

- Microsoft OS ve 3. Parti Uygulama Yamalama Stratejileri

Otomasyon kurgulanırken OS güncellemeleri ve 3. parti (Chrome, Adobe, Zoom vb.) yazılım güncellemeleri farklı risk profillerine sahiptir. Action1 üzerinde bu iki akışı ayrı “Policy” (Politika) setleri olarak tasarlamak akademik ve pratik bir zorunluluktur.

- Kritik Microsoft Güncellemeleri (OS Level Patching)

Microsoft yamaları sistemin çekirdeğine (kernel) müdahale ettiği için otomasyon kuralları katı sınıflandırmalara tabi tutulmalıdır. Action1’da otomasyon oluştururken filtreleme mantığı şu hiyerarşide olmalıdır:

- Sınıflandırma (Classification): Yalnızca Security Updates ve Critical Updates otomatikleştirilmelidir. Feature Packs (Özellik Paketleri) ve Drivers (Sürücüler) otomasyon dışında bırakılıp, manuel/onaylı sürece dahil edilmelidir.

- Yeniden Başlatma Yönetimi (Reboot Handling): OS yamaları genellikle sistemin yeniden başlatılmasını gerektirir. Otomasyon politikasında “Post-Update Behavior” mutlaka yapılandırılmalıdır (Örn: “Kullanıcıya 4 saat erteleme hakkı tanı, ardından zorla yeniden başlat”).

- 3. Parti Yazılımların Otomasyonu (Application Patching)

Siber saldırıların %70’i tarayıcılar (Chrome, Edge), PDF okuyucular (Adobe) ve iletişim araçları (Teams, Zoom) üzerinden gerçekleşir. Action1’ın en güçlü yanı, dahili uygulama deposudur (App Store).

- Sürekli Güncelleme (Continuous Patching): 3. parti yazılımlar için oluşturulan otomasyonlarda onay süreci beklemeksizin (Zero-Touch) “Update to Latest Version” kuralı set edilmelidir.

- Sessiz Kurulum (Silent Install): Action1, bu yazılımların .msi veya .exe paketlerindeki silent switch parametrelerini (örneğin /qn /norestart) otomatik olarak yönetir. Kullanıcının çalışması kesintiye uğramaz.

- Kurumsal Dağıtım Halkaları (Deployment Rings) Mimarisi

Tüm güncellemeleri aynı anda tüm organizasyona basmak (Big Bang yaklaşımı) sistemik çökme riski taşır. Kurumsal bir Action1 yapısında Datasource’lar kullanılarak “Deployment Rings” mimarisi kurulmalıdır.

Dikey Veri Mimarisi: Dağıtım Halkaları (Rings)

- Halka Adı: Ring 0 (Test/IT)

- Hedef Datasource: BT Departmanı Bilgisayarları

- Otomasyon Gecikmesi (Delay): Yamalar çıkar çıkmaz (0 Gün)

- Amaç: Yama kaynaklı “Mavi Ekran (BSOD)” veya uygulama uyuşmazlığı tespitini kendi içimizde yapmak.

- Halka Adı: Ring 1 (Pilot/Erken Benimseyenler)

- Hedef Datasource: Her departmandan seçilmiş %10’luk kullanıcı grubu

- Otomasyon Gecikmesi (Delay): Yamaların çıkışından 3 gün sonra

- Amaç: Farklı iş uygulamalarının (ERP, CRM) yamalarla çakışıp çakışmadığını test etmek.

- Halka Adı: Ring 2 (Üretim/Production)

- Hedef Datasource: Organizasyonun geri kalan %90’ı

- Otomasyon Gecikmesi (Delay): Yamaların çıkışından 7 gün sonra

- Amaç: Stabilize edilmiş ve onaylanmış yamaları güvenle tüm sisteme yaymak.

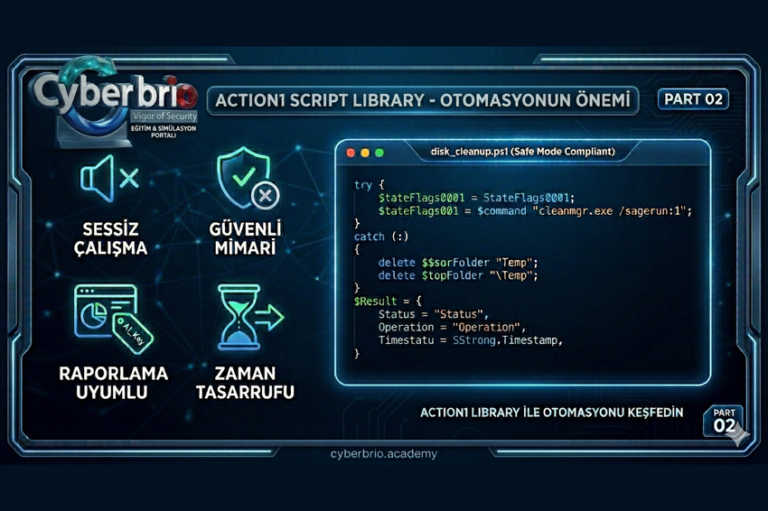

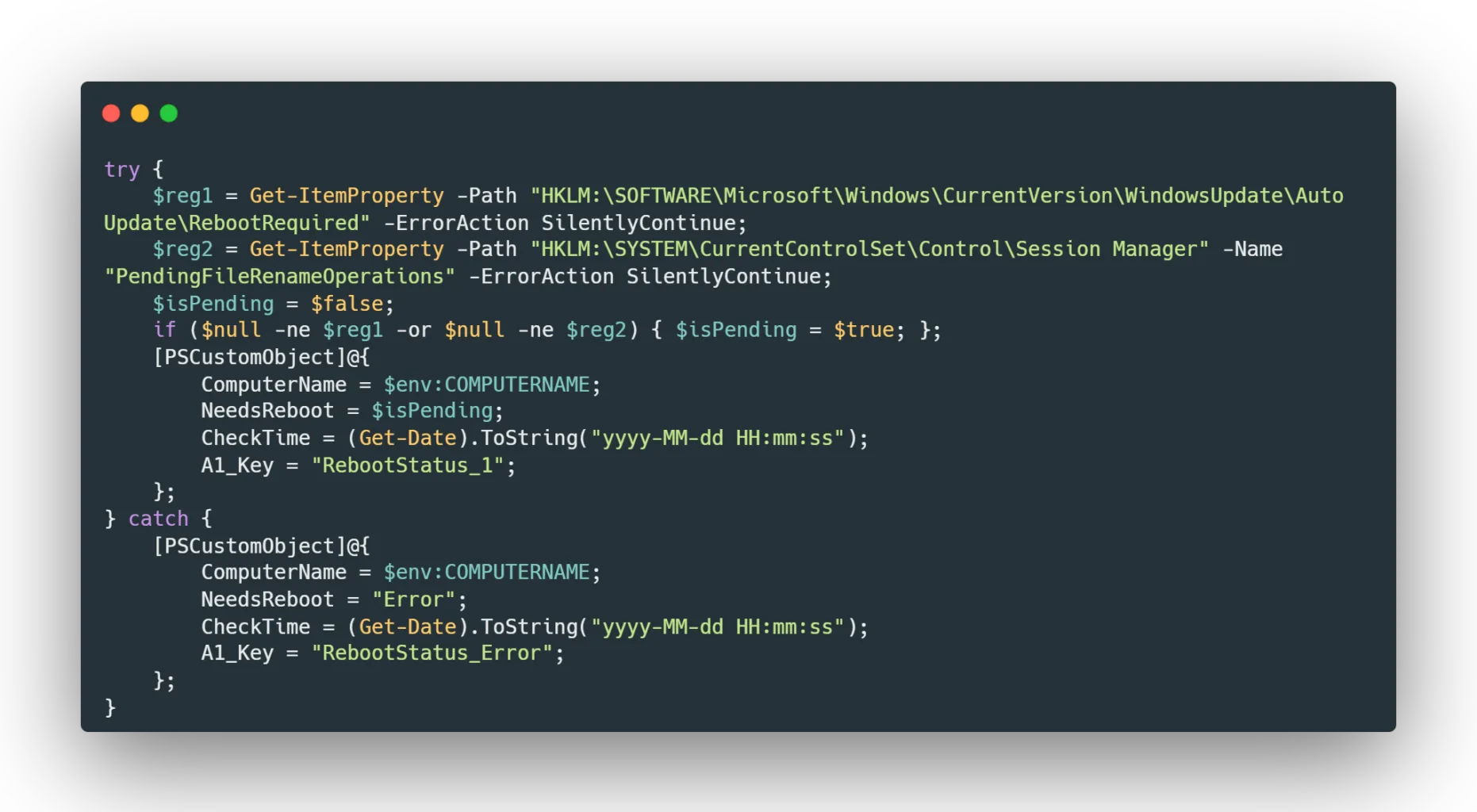

- Teknik Derinlik: Action1 PowerShell Entegrasyonu (Safe Mode)

Otomasyon sadece yama yüklemek değildir. Bazen yama öncesi veya sonrası uç noktanın durumunu doğrulamak gerekir. Action1 üzerinde çalışan tüm özel scriptler, tek satıra indirgeme (flattening) motoruyla uyumlu olmalıdır.

Aşağıdaki mimari, yama otomasyonu sonrasında sistemde “Bekleyen Yeniden Başlatma (Pending Reboot)” olup olmadığını güvenli, hatasız (bulletproof) ve Action1 “A1_Key” mimarisine %100 uyumlu şekilde denetleyen standart bir Action1 RMM PowerShell dizilimidir:

PowerShell

(Not: Yukarıdaki kod bloğu Action1 standartlarına göre parser error vermeyecek şekilde izole edilmiş ve A1_Key sütunu en sona sabitlenmiştir.)

Sonuç ve Aksiyon Planı

Otomatik yama yönetimi, bir “Ayarla ve Unut” (Set and Forget) mekanizmasından ziyade, sürekli izlenen bir veri akışıdır. Bölüm 01’de belirlediğiniz doğru Datasource‘lar, bu bölümde tasarladığımız Deployment Ring‘lerin yakıtı olacaktır.

Bu yapı sayesinde Action1, altyapınızdaki siber güvenlik açıklarını insan müdahalesi olmadan kapatan otonom bir kalkana dönüşür.

#CyberBrio #CyberBrioAkademi #Action1 #Action1RMM #PatchManagement #YamaYönetimi #ITAutomation #SiberGüvenlik #CyberSecurity #EndpointManagement #ZeroDay

Kemal Bayram