Giriş: Merkezi Yönetimin Paradoksu

“CyberBrio olarak vizyonumuz; siber güvenliği sadece bir savunma hattı değil, kurumların dijital sürekliliğini sağlayan proaktif bir stratejik akıl haline getirmektir; AB Komisyonu vakası bize bir kez daha gösterdi ki, yönetemediğiniz altyapı sizin değildir.”

Modern kurumsal güvenlik mimarilerinde, uç noktaların (endpoints) merkezi bir sistem üzerinden yönetilmesi temel bir gerekliliktir. Ancak 2026 yılının Şubat ayında AB Komisyonu’nun yaşadığı insidans, bu merkezi yönetim araçlarının (MDM/RMM) aynı zamanda en kritik “tek hata noktası” ($Single$ $Point$ $of$ $Failure$) haline gelebileceğini kanıtladı.

1. Saldırı Vektörü: Altyapı İstismarı (Infrastructure Exploitation)

Saldırganlar, son kullanıcı cihazlarındaki (iOS/Android) zafiyetler yerine, bu cihazları yöneten Merkezi Mobil Altyapı (MDM) katmanına sızmayı başardılar. Teknik analizler, saldırının doğrudan yönetim sunucularındaki yetki yükseltme ($Privilege$ $Escalation$) protokollerini hedeflediğini gösteriyor.

Sızılan Veri Tipi: Personel isimleri, kurumsal telefon numaraları ve cihaz kimlik bilgileri (IMEI/UUID).

Risk: Bu veriler, oltalama ($Phishing$) saldırılarının çok daha sofistike ve inandırıcı bir türevi olan “Vishing” (Sesli Oltalama) için yapılandırılmış bir veri tabanı sunuyor.

2. Teknik Çıkarımlar ve “Lateral Movement” Riski

Bir MDM altyapısının komuta kontrol merkezinin ele geçirilmesi, saldırganlara sadece veri sızdırma imkanı tanımaz; aynı zamanda tüm kurumsal cihazlara zararlı profiller ($Malicious$ $Profiles$) yükleme yetkisi verir. AB Komisyonu vakasında saldırının 9 saat gibi kısa bir sürede izole edilmesi, $EDR$ ve $SIEM$ entegrasyonunun ne kadar hayati olduğunu ortaya koymuştur.

3. Savunma Stratejisi: Reaktif Değil, Proaktif Yaklaşım

Bu tür sofistike saldırılara karşı klasik çevre güvenliği ($Perimeter$ $Security$) yetersiz kalmaktadır. CyberBrio olarak, altyapı güvenliğinde şu üç katmanlı modelin uygulanmasını kritik buluyoruz:

– Identity-First Security (JumpCloud Yaklaşımı): Cihaz güvenliğinden önce kimlik güvenliği gelir. $Conditional$ $Access$ (Koşullu Erişim) politikaları ile sadece onaylı lokasyon, cihaz sağlığı ve kullanıcı kimliği eşleştiğinde MDM paneline erişim izni verilmelidir.

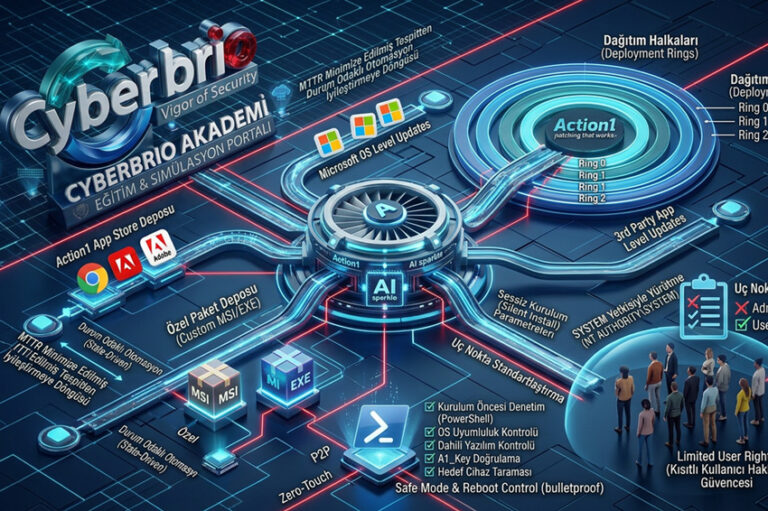

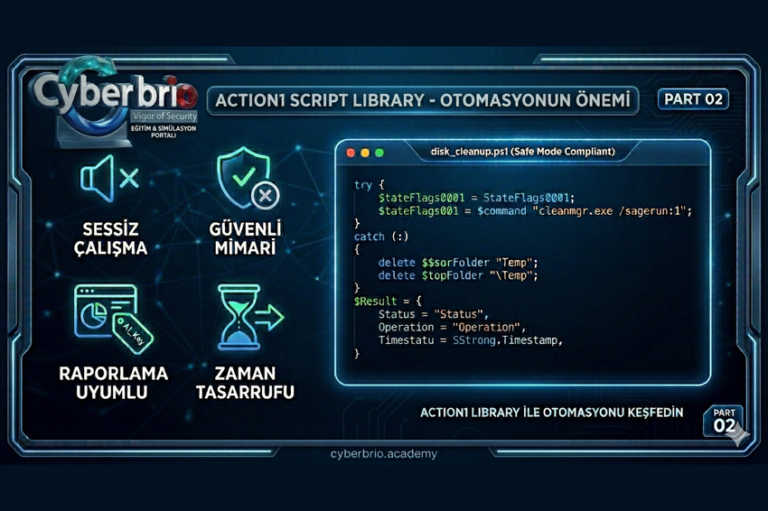

– Otomatize Yama Yönetimi (Action1 Yaklaşımı): MDM ve RMM araçlarının kendi zafiyetleri, saldırganlar için birincil kapıdır. Kritik altyapı araçlarının yamalanma süreci ($Mean$ $Time$ $to$ $Patch$) dakikalar seviyesine indirilmelidir.

– Sürekli Kod Denetimi (Aikido Security Yaklaşımı): Kurumsal altyapıya entegre edilen üçüncü taraf yazılımların ve API’lerin güvenlik duruşu sürekli taranmalı, tedarik zinciri zehirlenmelerine karşı kod seviyesinde görünürlük sağlanmalıdır.

Sonuç: Görünürlük ve Hızın Zaferi

AB Komisyonu saldırısı, siber güvenliğin “hacklenemezlik” değil, “dayanıklılık” ($Resilience$) üzerine kurulması gerektiğini hatırlattı. Altyapınızı yöneten araçların güvenliği, yönettiğiniz verilerin güvenliğinden daha az kritik değildir.

🛠️ Teknik Not: Altyapı Zafiyetlerini Otomasyonla Yönetmek

AB Komisyonu vakası, siber saldırganların merkezi yönetim araçlarının kendi zafiyetlerini nasıl bir giriş kapısı olarak kullandığını kanıtladı. CyberBrio olarak, bu riskleri minimize etmek isteyen teknik ekiplere Action1 çözümünü öneriyoruz.

Eylem: Action1, ilk 200 kullanıcıya kadar tüm özellikleriyle tamamen ücretsiz sunulmaktadır. Manuel süreçleri bırakıp otomasyona geçmek için mükemmel bir başlangıç noktası.

Mehmet Aydın Güneş