Peki bu ikisi arasındaki fark tam olarak nedir? Ve daha da önemlisi, şirketimizin güvenliğini sağlarken bu isim farkı gerçekten umurumuzda olmalı mı? Gelin bu konuyu biraz aydınlatalım ve sahadaki gerçekleri konuşalım.

📌 Yama (Patch) ve Güncelleme (Update) Arasındaki Fark Nedir?

Teorik olarak BT kitaplarında şu yazar:

🔹 Yama (Patch): Sistemin kaportasındaki bir deliği kapatmak gibidir. Belirli bir güvenlik zafiyetini (vulnerability) veya kritik bir hatayı onarmak için yayınlanan, genelde küçük boyutlu ve hedefe yönelik düzeltmelerdir.

🔹 Güncelleme (Update): Arabaya yeni bir ses sistemi taktırmak veya motoru yenilemek gibidir. Sisteme yeni özellikler ekler, genel performansı iyileştirir ve kapsamı çok daha geniştir.

Ancak gerçek dünyada işler böyle yürümüyor!

Yazılım üreticileri bu terimleri o kadar tutarsız ve birbirinin yerine kullanıyor ki… Örneğin Apple, ister yeni bir emoji paketi olsun ister kritik bir sıfırıncı gün (zero-day) zafiyeti, her şeye “Güncelleme” diyor. Microsoft ise yepyeni özellikler barındıran devasa paketlere “Güvenlik Güncellemesi” diyebiliyor.

WannaCry felaketini hatırlayın!

Microsoft, Mart 2017’de MS17-010’u yayınladığında, buna “kritik yama” değil, “güvenlik güncellemesi” adını vermişti. Birçok şirket sırf paket “kritik yama” yerine “güncelleme” etiketiyle yayınlandığı için, standart prosedürleri gereği 2 haftalık test sürecine soktu. Sonuç? İki ay sonra, WannaCry fidye yazılımı aynı kuruluşları ağır bir şekilde vurdu.

Değişiklikler ve Bunların Adlandırılması Arasındaki Fark

Sektör, on yıllardır net ayrımlar yaratmaya çalışıyor. “Yamalar küçük ve hedef odaklıdır. Güncellemeler kapsamlıdır ve özellikler ekler.” Mantıklı geliyor. Gerçekliği yansıtmıyor.

Tüm uygulama çerçevelerini yeniden oluşturan 2 GB’lık “yamalar” gördüK. Kritik uzaktan kod yürütme güvenlik açıklarını düzelten 50 KB’lık “güncellemeler” gördüK. Bir yazılım değişikliğinin boyutu, kapsamı ve etkisi, satıcının ona verdiği isimle neredeyse hiçbir ilişkiye sahip değil.

Peki biz IT profesyonelleri olarak bu karmaşada neye dikkat etmeliyiz? İşte sahada hayat kurtaran kurallar listesi:

⚠️ Yama ve Güncelleme Yönetiminde Dikkat Edilmesi Gerekenler:

1️⃣ İsimlere Değil, Etkiye ve Riske Odaklanın

Bir paketin adının “Update” veya “Patch” olması önemsizdir. Önemli olan şudur: “Bu paket şu an aktif olarak sömürülen bir zafiyeti (örneğin CISA KEV listesindeki bir açığı) kapatıyor mu?” Kararlarınızı üreticinin kelime seçimine göre değil, CVSS skorlarına, güvenlik tehdidinin ciddiyetine ve kendi operasyonel riskinize göre verin.

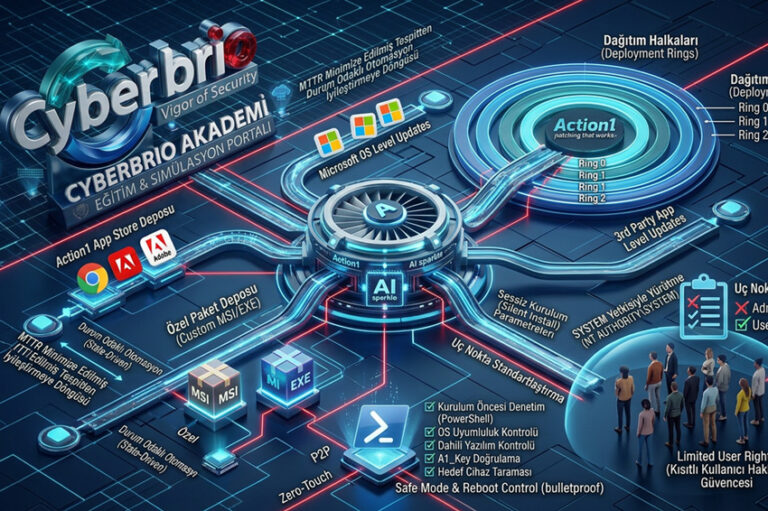

2️⃣ Riske Dayalı Kademeli Dağıtım (Tier) Stratejisi Kurun

Her pakete aynı muameleyi yapamazsınız. Kendinize şöyle bir yapı kurun:

Acil (24-48 Saat): Aktif olarak sömürülen, internete açık sistemlerinizi tehdit eden açıklar (CVSS 9+). Hemen yükleyin.

Kritik (7 Gün): Yüksek riskli (CVSS 7.0+) ama henüz sahada aktif sömürülmeyen açıklar. Temel uyumluluk testlerinden sonra yükleyin.

Standart (30 Gün): Yeni özellikler getiren veya güvenlik riski barındırmayan normal güncellemeler. Planlı bakım pencerelerinde (maintenance window) yükleyin.

3️⃣ “Test Tuzağına” Düşmeyin

Hepimize “Her şeyi önce test ortamında dene, sonra canlıya al” öğretildi. Bu harika bir kuraldır; ta ki cuma akşamı aktif olarak sömürülen bir açık duyurulana kadar! O an geldiğinde, günlerce test yapma lüksünüz yoktur. Bazen bir uygulamanın çökme riski, tüm şirketin hacklenme riskinden çok daha kabul edilebilirdir. Test süreçlerinizi, karşı karşıya olduğunuz riskin büyüklüğüne göre esnetin.

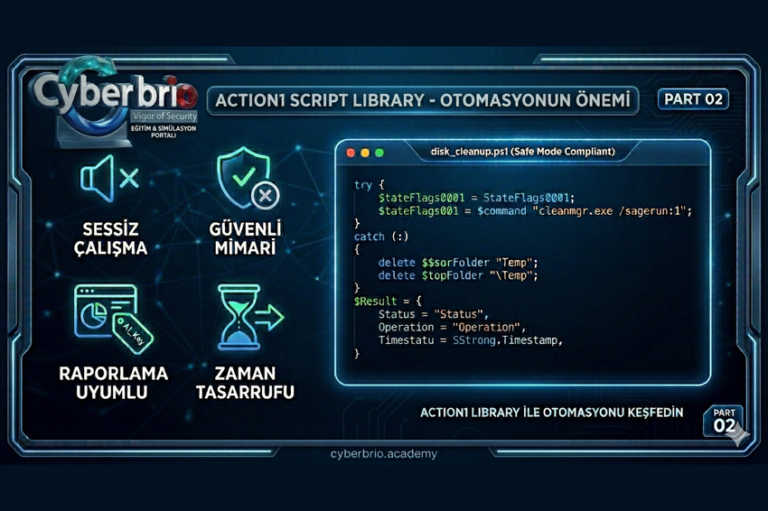

4️⃣ Otomasyon Artık Bir Seçenek Değil, Zorunluluktur

Karma (hibrit) paketler ve ayda yayınlanan yüzlerce zafiyet arasında manuel süreçlerle ayakta kalamazsınız. Action1 gibi risk tabanlı önceliklendirme yapabilen, zafiyetleri anlık tespit edip üretici paketlemelerinden bağımsız olarak dağıtımı otomatize eden araçlar kullanmak, ekibinizi büyük bir yükten ve şirketinizi büyük bir riskten kurtarır.

Özetle; Adı ister yama olsun ister güncelleme… Amacımız sistemlerimizdeki güvenlik boşluklarını, iş sürekliliğini bozmadan en hızlı şekilde kapatmak olmalı. Kelime oyunlarına kurban gitmeyin, süreçlerinizi risk odaklı yönetin!

📌 Not: Bu makale, Action1 blogunda yayınlanan “Patch vs. Update: Understand the Differences and Similarities” adlı makaleden ilham alınarak ve özetlenerek Türkçe’ye uyarlanmıştır. Orijinal metnin tamamını okumak isterseniz buraya göz atabilirsiniz:

🔗 https://www.action1.com/blog/patch-vs-update-understand-the-differences-and-similarities/ by Gene Moody